En este momento parece que se hubiera agudizado el robo de cuentas en Hive. Lamentablemente vemos como algunos usuarios pierden repentinamente el acceso a sus cuentas y luego les toca observar como esas cuentas hacen Power Down y poco a poco lo que con tanto esfuerzo lograron en la plataforma es transferido a una cuenta externa que es la que finalmente saca de Hive los fondos para transferirlos a un exchange externo.

Como líder de comunidad son muchos los casos que me ha tocado ver y atender y es realmente triste ver casos como el del amigo @partitura que tenía más de 100 mil HP y semanalmente ahora ve su dinero moverse de una cuenta a otra, hasta desaparecer, sin él poder hacer nada al respecto.

¿Pero cómo se las roban?

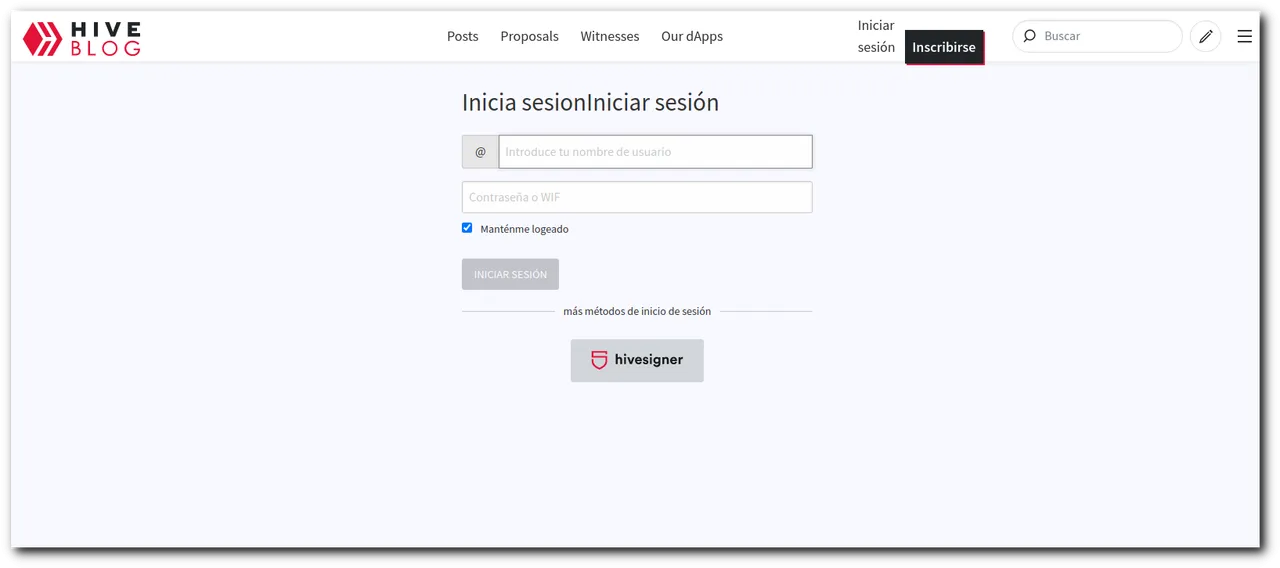

Aquí el factor predominante sigue siendo el llamado “phishing”. Es decir, por cualquier vía nos hacen llegar un enlace que debe llevarnos a un sitio de Hive, pero al llegar al sitio nos indica que debemos hacer log in. La interfaz donde se introducen el nombre de usuario y la clave es exactamente igual al de Hive.blog, Peakd.com, Ecency.com o cualquier otra (que puede incluir tribus como Palnet.io, MusicForLife.io, LeoFinance.io, etc).

Pero, aunque el aspecto sea idéntico, lo que va a ser diferente es LA DIRECCION URL. Allí es donde podemos ver si estamos en el sitio que pretendemos o no. Los sitios de phishing o robo de datos, tiene el aspecto igual al que pretende hacernos creer, pero la dirección no va a ser la misma. Para esto es importante saber que la parte “determinante” es una dirección URL es la última antes del primer slash o raya diagonal. Por ejemplo, en la dirección

Después de “https://” —que es la indicación del protocolo para el navegador— viene un bloque de texto que termina en diagonal (“/”), esa es la dirección (hive.blog), pero si hay varios puntos en ese bloque de texto, el dominio queda determinado por la última parte.

Por ejemplo, si yo tengo https://el.dominio.que.yo.quiera.poner.com/index.html, el dominio real de ese sitio es “poner.com”, lo que está después del slash es la página específica a accesar, y todo lo que precede a poner.com corresponde a subdominios, algo que sirve también para crear scripts, como en el caso de https://images.hive.blog que es la parte que se encarga de procesar las imágenes de Hive.

Esta explicación es importante para entender que si entramos en un sitio web que tiene como URL https://hive.blog.otrodominio.com/login.html aunque allí aparezca “hive.blog” no estamos en Hive sino en “otrodominio.com” y si nos presenta el formulario de ingreso en Hive y colocamos nuestros datos, les habremos regalado nuestra clave de acceso.

De paso, esta recomendación aplica no solo para Hive, pues esa misma es la principal forma en que los ladrones de cuentas consiguen los datos de cuentas bancarias y mucho más.

Por lo tanto nuestra primera precaución para evitar que alguien obtenga nuestras claves, es verificar que las páginas donde las coloquemos, de verdad correspondan a la plataforma Hive.

Prevención

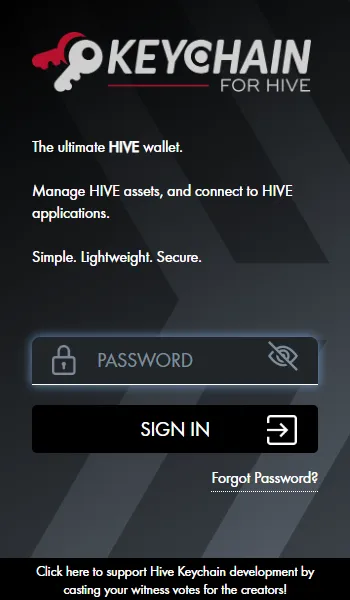

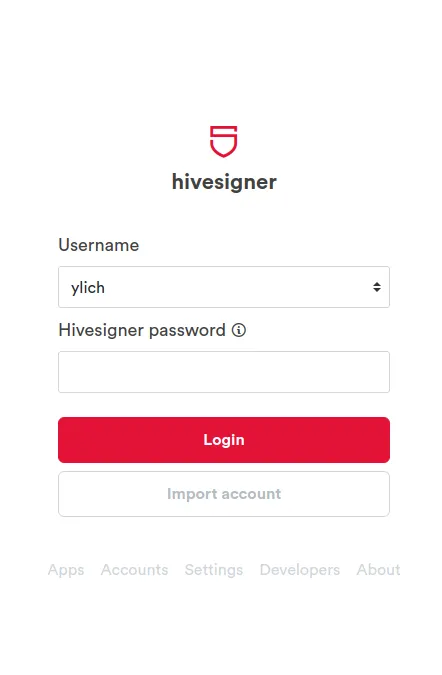

Yo le recomiendo a todos los usuarios utilizar administradores de claves como Hive Keychain y Hivesigner. Sin embargo esta segunda tiene como desventaja que requiere confirmación de las operaciones en su sitio web, por lo cual debes prestar mucha atención cada vez que te solicita los datos y asegurarte que en la barra de direcciones está la dirección https://hivesigner.com/.

|  |

|---|

Estas dos herramientas permiten hacer todas las operaciones relacionadas con Hive y sitios conexos y las mismas solo almacenan la información en el navegador, por lo cual no corren mayor peligro tus claves allí. Con el uso de estas herramientas no tienes que estar colocando tus claves privadas de Hive, sino únicamente la clave que tú crees para ellas.

La clave maestra ⛔

Lamentablemente, el caso más reciente en el que estuve tratando de recuperar una cuenta, la persona estaba usando su clave maestra para todas sus operaciones. Al momento de otra persona tener acceso a esa clave, ya se perdió la principal de las batallas, pues si esa persona cambia las claves, ya no hay forma de intervenir.

Por eso es tan importante entender que la clave maestra solo se debe usar para generar las claves de uso regular, es decir la de publicar, la activa, la clave propietario y la de memo. De resto esta clave debe estar guardada en el lugar más seguro posible y con respaldos alternos para evitar perderla. Esta es la llave que puede salvar tu cuenta en la mayoría de los casos y no debes usarla para más nada.

Para publicar, votar, comentar y manejar tus monedas adicionales, solo necesitas la clave de publicar. Para el voto de los testigos, modificar los datos de tu cuenta y manejar tus fondos, es decir transferir dinero, hacer Power Up o Power Down, mover tus ahorros, etc. necesitas la clave activa. Tanto en Hive Keychain (que es mi preferida), como en Hivesigner, solo vas a registrar esas dos claves y eso es suficiente para todas tus operaciones.

La cuenta de recuperación

Desde el nacimiento de Hive, @arcange y varios de los testigos empezaron a hacer una gran campaña para que todas las personas que venían con cuentas desde Steemit, verificaran y cambiaran la cuenta de recuperación. Por defecto todas las cuentas creadas en esa época, tienen como cuenta de recuperación @Steem. Pero esta cuenta tenía su funcionamiento en aquella plataforma, en Hive no está activa.

Existe en nuestra plataforma un procedimiento, que no es perfecto ni infalible, pero con el cual se puede intentar recuperar una cuenta, aún sin tener la clave maestra, pero para ello se necesita que el usuario indicado como “cuenta de recuperación” pueda confirmar que tú eres el dueño verdadero de la cuenta en cuestión. Por lo tanto necesitas colocar allí a un usuario que pueda afirmar con propiedad que eres tú, pues si colocas, por ejemplo, @hiveio, aunque esta cuenta sí está activa en esta plataforma, ellos no tienen forma de afirmar quién es el verdadero dueño de una cuenta determinada.

En Hiveblocks.com puedes verificar quien aparece como “recovery account”, solo debes colocar tu nombre de usuario en lugar del mío: https://hiveblocks.com/@ylich

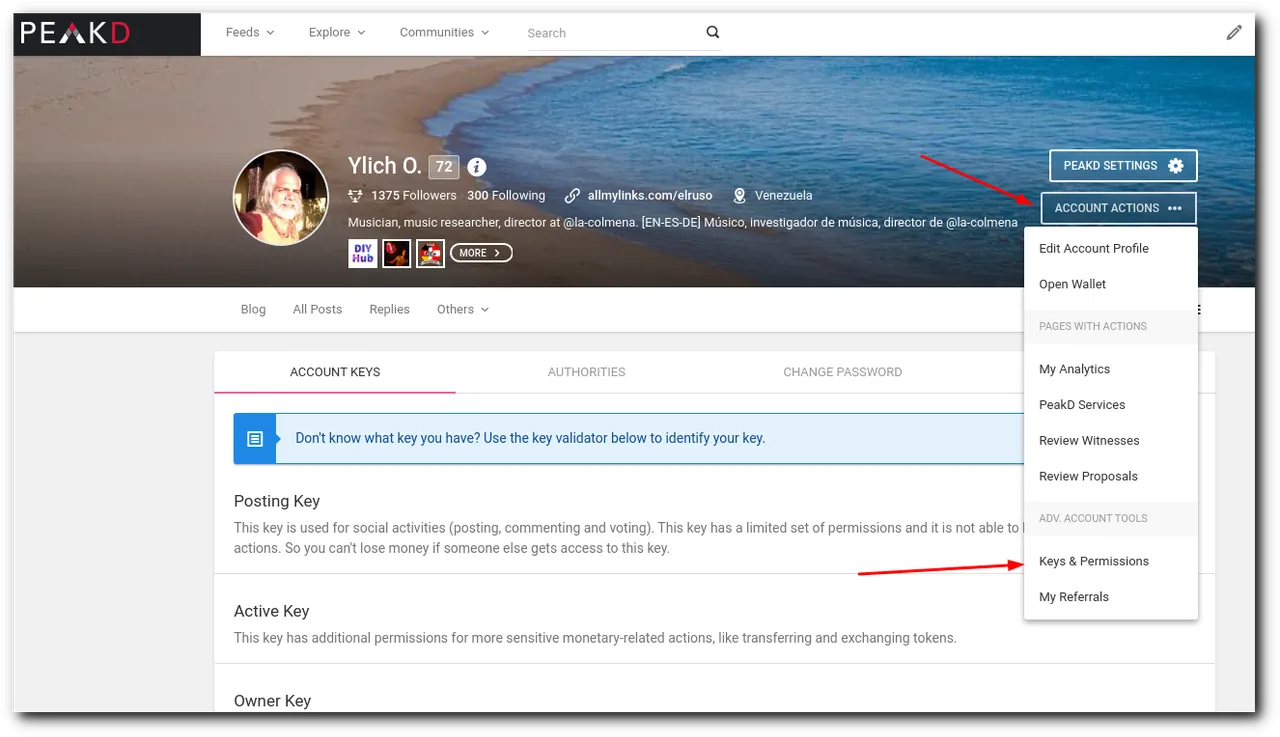

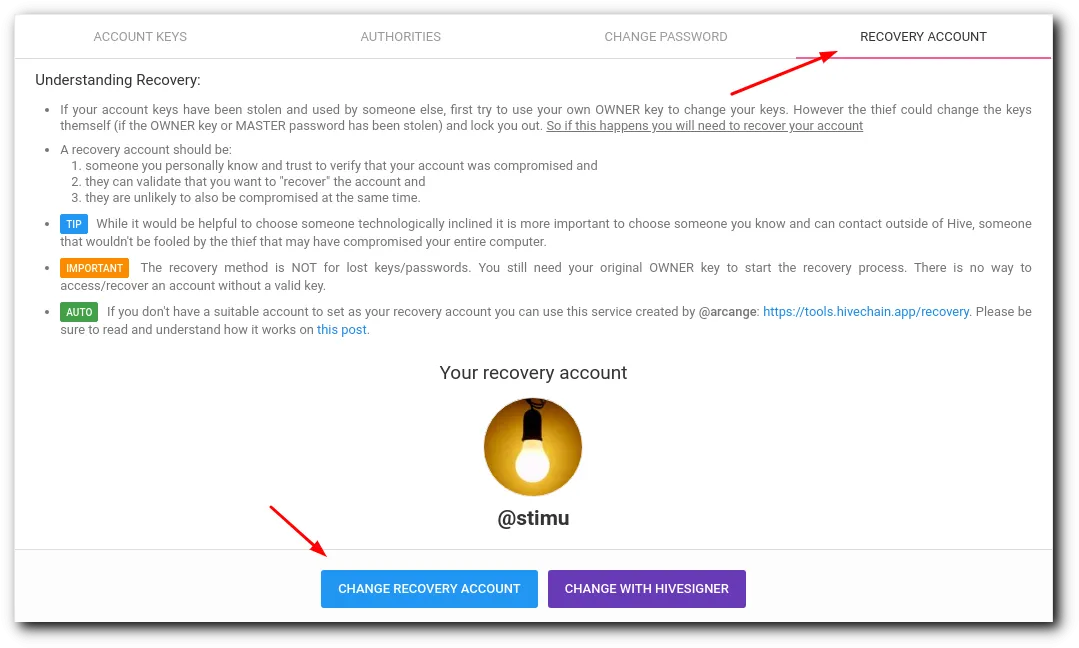

Aunque existen distintas formas de cambiar esa información, la vía más sencilla, a mi modo de ver, es en Peakd.com, en “Account Actions” y allí en la pestaña “Recovery Account”.

En conclusión

Es verdad que existen modos muy complejos de accesar todas las computadoras y que existen scripts perversos capaces de buscar y robar datos, aunque es cierto que un hacker con práctica es capaz de entrar en tu ordenador y ver todo lo que tienes allí, también es cierto que esto es lo menos común. Lo que por lo general hace que perdamos nuestras cuentas, es no darnos cuenta que estamos entregando nuestros datos de acceso en un lugar equivocado. Y como generalmente estos sitios no te dicen “gracias por regalarnos su clave y ahora lo vamos a robar”, sino que suelen redirigirte a la página que pensabas acceder, ni siquiera te enteras de cuándo fuiste engañado.

Tomando en consideración esto, queda claro que si empiezas a usar tus administradores de llaves Hive Keychain y Hivesigner; que si estás pendiente cuando una página te pida las claves, que realmente sea el sitio que pretendes entrar; si no usas para nada tu clave maestra y la tienes bien resguardada; si colocas como cuenta de recuperación a una persona conocida y que esté a tu alcance, lo más seguro es que nunca te vayas a quedar sin tu cuenta, pues estos son los pasos claves para su preservación.

Via Giphy

Fuente de la imagen principal | Capturas de pantalla realizadas por mí

If you don't have an account at Hive yet, I invite you to read my post My Hive Testimony || Mi testimonio Hive

Si aún no tienes cuenta en Hive te invito a leer mi publicación My Hive Testimony || Mi testimonio Hive